최근 러시아어 기반의 해킹 포럼에 Pulse Secure VPN 취약점(CVE-2019-11510)에 영향을 받는 900개 이상의 IP 주소와 함께 사용자 이름 및 비밀번호 목록을 공개했다.

해당 목록은 다음의 내용이 포함되는 것으로 알려졌으며 2020년 6월 24일부터 7월 8일 사이에 수집된 것으로 보여진다.

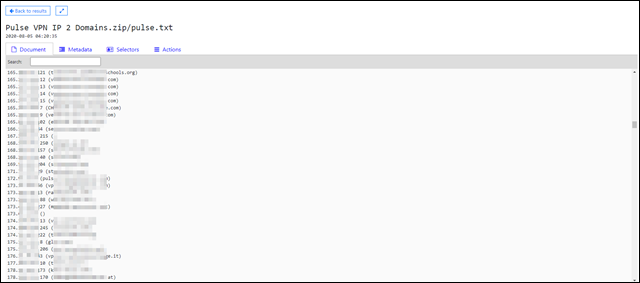

- Pulse Secure VPN 서버의 IP 주소

- Pulse Secure VPN 서버 펌웨어 버전

- 각 서버의 SSH 키

- 모든 로컬 사용자 및 비밀번호 해시 목록

- 관리자 계정 세부 사항

- 마지막 VPN 로그인 (사용자 이름 및 일반 텍스트 비밀번호 포함)

- VPN 세션 쿠키

공개된 정보에 기초하여 각 국가별 IP Count 는 아래와 같으며 국내 아이피는 29개로 확인되고 있다.

Pulse Secure VPN 장비는 일반적으로 회사 네트워크에 대한 액세스 게이트웨이로 사용되므로 언택트(Untact) 업무환경에서 회사의 임직원이 인터넷을 통해 내부 앱에 원격으로 연결할 수 있으므로 이러한 유형의 장치가 손상된 경우 해커가 회사의 전체 내부 네트워크에 쉽게 액세스 할 수있게 하므로 APT 및 랜섬웨어 조직이 과거에 이러한 시스템을 그 공격 대상으로 삼았다.

때문에 공개된 취약한 장비를 운영하고 있는 기업은 Pulse Secure VPN을 패치하고 최대한 시급하게 비밀번호를 변경해야 할 것이다.

자료 출처

https://www.zdnet.com/article/hacker-leaks-passwords-for-900-enterprise-vpn-servers/

보안관제센터 Team MIR